هل اقتربت نهاية الأمان الإلكتروني كما نعرفه؟

هل تخيّلت يومًا أن كل أنظمة التشفير التي نحتمي بها اليوم قد تصبح بلا فائدة بين ليلة وضحاها؟ 🔐

قد يبدو الأمر وكأنه من أفلام الخيال العلمي، لكن التطورات المتسارعة في الحوسبة الكمية جعلت هذا السيناريو أقرب إلى الواقع مما نعتقد. ومع ظهور مصطلح VPN ما بعد التشفير الكمي، بدأ العالم التقني يستعد لعصر جديد تمامًا من الأمان الرقمي، حيث لم تعد التهديدات تأتي من الهاكرز العاديين فحسب، بل من حواسيب خارقة قادرة على كسر أكثر خوارزميات التشفير تعقيدًا خلال ساعات قليلة فقط.

في هذا المقال، سنتعمّق في مفهوم “ما بعد التشفير الكمي”، ولماذا يمثل مستقبل شبكات الـ VPN، وكيف تستعد الشركات الكبرى لهذه الثورة التقنية التي قد تُعيد تعريف الأمن السيبراني بالكامل.

ما هي الحوسبة الكمية ولماذا تُخيف خبراء الأمن؟

لفهم السبب وراء أهمية VPN ما بعد التشفير الكمي، علينا أولًا أن نستوعب ما الذي يجعل الحوسبة الكمية (Quantum Computing) مختلفة عن الحوسبة التقليدية.

في الحواسيب العادية، تُخزَّن المعلومات في وحدات تُعرف بـ”البت” (bit)، وهي إما 0 أو 1.

أما الحواسيب الكمية، فتستخدم ما يُعرف بـ”الكيوبت” (qubit)، وهو قادر على أن يكون 0 و1 في نفس الوقت بفضل خاصية فيزيائية تُسمّى “التراكب الكمي” (Quantum Superposition).

هذه الميزة تجعل الحواسيب الكمية قادرة على معالجة عددٍ هائل من العمليات في وقتٍ قصير جدًا مقارنةً بالحواسيب العادية.

⚠️ النتيجة:

المعادلات الرياضية المعقدة التي تستغرق آلاف السنين لكسرها على الحواسيب التقليدية، يمكن أن تُحل في ساعات فقط باستخدام الحواسيب الكمية.

وهنا تكمن المشكلة…

كل أنظمة الأمان الحالية — من HTTPS إلى تشفير البنوك وVPNs — تعتمد على خوارزميات مثل RSA وECC، التي تعتمد على صعوبة تحليل الأعداد الكبيرة أو حل مسائل رياضية معقدة.

لكن هذه الصعوبة لا تعني شيئًا أمام قدرات الحوسبة الكمية.

الخطر الحقيقي: عندما تصبح البيانات القديمة مهددة أيضًا

يعتقد كثيرون أن خطر الحوسبة الكمية سيؤثر فقط على البيانات المستقبلية. لكن الحقيقة أن الخطر أكبر من ذلك بكثير.

🔍 فحتى البيانات المشفرة حاليًا باستخدام المعايير الحالية (مثل AES-256 وRSA-2048) يمكن فكّ تشفيرها لاحقًا بمجرد امتلاك جهاز كمي قوي كفاية.

بمعنى آخر، يمكن للقراصنة أن يخزّنوا البيانات الآن ويقوموا بفكّ تشفيرها لاحقًا — وهي استراتيجية تُعرف باسم “اجمع الآن، وافك التشفير لاحقًا” (Harvest Now, Decrypt Later).

وهذا يشمل:

- المراسلات الحكومية الحساسة 📜

- الملكيات الفكرية الخاصة بالشركات الكبرى 🧠

- الملفات الطبية والمالية للأفراد 💳

- وأي بيانات نُقلت مشفّرة عبر الإنترنت خلال السنوات الماضية.

مفهوم VPN ما بعد التشفير الكمي

إذن، ما المقصود بـ VPN ما بعد التشفير الكمي؟

إنه ببساطة جيل جديد من شبكات الـVPN يستخدم خوارزميات تشفير مقاومة للحوسبة الكمية، تُعرف باسم التشفير بعد الكمي (Post-Quantum Encryption).

وهي خوارزميات صُممت خصيصًا لتكون صعبة جدًا على أجهزة الحوسبة الكمية اختراقها، حتى مع قدراتها الخارقة في معالجة المعادلات.

💡 كيف يعمل التشفير بعد الكمي؟

بدلًا من الاعتماد على أنظمة تعتمد على تحليل الأعداد الأولية (كما في RSA)، يستخدم التشفير الكمي تقنيات مبنية على بُنى رياضية مختلفة مثل:

- المشكلات الشبكية (Lattice Problems)

- الأكواد متعددة المتغيرات (Multivariate Polynomial Codes)

- والمخططات القائمة على الشجرية (Hash-Based Signatures)

هذه البُنى الرياضية تجعل عمليات الاختراق عبر الحوسبة الكمية معقدة للغاية.

معايير التشفير الجديدة المعتمدة رسميًا

من أجل توحيد الجهود عالميًا، بدأ المعهد الوطني الأمريكي للمعايير والتقنية (NIST) منذ عام 2022 عملية لاختيار خوارزميات مقاومة للكمّ.

وفي عام 2024، اعتمد المعهد رسميًا ثلاث خوارزميات رئيسية ضمن معايير FIPS:

- FIPS 203 – مبنية على خوارزمية Kyber لتشفير المفاتيح.

- FIPS 204 – مبنية على Dilithium لتوقيع الرسائل.

- FIPS 205 – مبنية على SPHINCS+ كخوارزمية توقيع تعتمد على الشجرية.

تُستخدم هذه الخوارزميات في الـ VPN الحديثة عبر ما يُعرف باسم التشفير الهجين (Hybrid Encryption)، وهو نظام يجمع بين التشفير التقليدي والتشفير بعد الكمي لتأمين طبقتين من الحماية في الوقت نفسه.

آلية التشفير الهجين في VPN ما بعد الكمي

عند اتصالك بـ VPN من هذا النوع، يقوم النظام بإجراء مصافحتين (Handshakes):

- مصافحة تقليدية باستخدام خوارزميات مثل RSA أو ECC.

- مصافحة ثانية تعتمد على خوارزمية مقاومة للكمّ مثل Kyber.

🎯 والنتيجة:

حتى لو تمكن أحد من كسر التشفير الأول، سيظل التشفير الثاني قائمًا، مما يجعل فك البيانات شبه مستحيل حتى للحواسيب الكمية.

أبرز شركات VPN التي بدأت بتطبيق التشفير بعد الكمي

بعض الشركات الرائدة في مجال الشبكات الافتراضية الخاصة بدأت بالفعل في دمج هذه التقنية:

🛡️ ProtonVPN

كانت من أوائل الشركات التي اختبرت نسخة ما بعد التشفير الكمي من بروتوكول WireGuard عام 2023، مع تعزيز إضافي لتشفير ChaCha20-Poly1305.

🚀 ExpressVPN

في عام 2025، أطلقت نسخة هجينة مقاومة للكمّ من WireGuard ضمن بروتوكولها الخاص، مزودة بمفاتيح قصيرة الأمد وتبديل ديناميكي للـIP ومصافحات محسّنة.

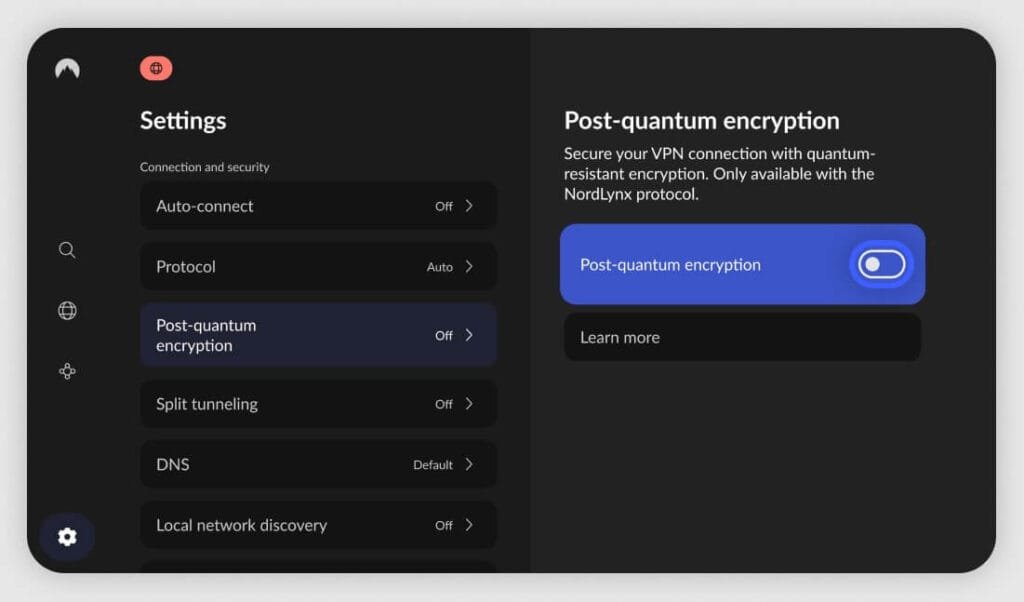

🔒 NordVPN

كشفت عن تحديث جديد لبروتوكول NordLynx (المبني على WireGuard)، مضيفًا خوارزميات التشفير بعد الكمي لجميع تطبيقاتها عبر المنصات المختلفة خلال 2025.

هذه الخطوات تؤسس لمرحلة جديدة من الأمان في عالم الإنترنت، حيث لم يعد الحديث عن “تشفير عسكري” كافيًا.

لماذا يجب أن تهتم بتقنية VPN ما بعد التشفير الكمي الآن؟

قد يبدو الأمر بعيد المدى، لكن الحقيقة أن المستقبل الكمي أقرب مما نعتقد.

ففي عام 2025، أعلنت Google عن خوارزمية جديدة تُدعى Quantum Echoes، استطاعت التفوق على أسرع حاسوب فائق (Supercomputer) في العالم بـ 13,000 ضعف في بعض العمليات الحسابية!

ومع هذا التقدم، من الطبيعي أن يبدأ القلق حول مستقبل الخصوصية الرقمية والأمن السيبراني.

تخيل لو تمكنت جهة ما من فكّ تشفير:

- بريدك الإلكتروني القديم 📧

- معاملاتك البنكية 🔐

- أو حتى محادثاتك الخاصة التي كنت تظن أنها اختفت للأبد 💬

لهذا السبب، التحول نحو VPN مقاومة للكمّ ليس ترفًا بل ضرورة استراتيجية لحماية البيانات المستقبلية والماضية على حد سواء.

مميزات VPN ما بعد التشفير الكمي مقارنة بالتقليدية

| المعيار | VPN تقليدي | VPN ما بعد التشفير الكمي |

|---|---|---|

| نوع التشفير | RSA / AES | Kyber / Dilithium / SPHINCS+ |

| مقاومة الحوسبة الكمية | ❌ ضعيفة | ✅ عالية جدًا |

| طبقات الأمان | طبقة واحدة | نظام هجين متعدد الطبقات |

| تحديثات مستقبلية | محدودة | جاهزة للتطور الكمي |

| الأمان طويل الأمد | متوسط | قوي جدًا ومستقبلي |

نصائح عملية قبل الانتقال إلى VPN ما بعد الكمي

💡 1. اختر مزود VPN شفاف

تأكد أن الشركة توضح بوضوح خوارزميات التشفير التي تستخدمها، ومدى توافقها مع معايير NIST.

🔄 2. استخدم أحدث إصدار دائمًا

تحديث تطبيق الـ VPN بشكل دوري يضمن حصولك على البروتوكولات الجديدة فور توفرها.

🧩 3. جرّب خدمات هجينة الآن

حتى لو لم تصل الحوسبة الكمية بعد إلى ذروتها، فإن شبكات VPN الهجينة تمنحك طبقة حماية مستقبلية.

🔐 4. لا تهمل الأمن الأساسي

تفعيل المصادقة الثنائية، وتجنب الروابط المشبوهة، واستخدام كلمات مرور قوية لا يزال ضروريًا.

لا تفوّت الفرصة لتجربة سرعة وأمان من مستوى آخر! 🔥 اكتشف أفضل 5 خدمات VPN تدعم Split Tunneling وتعرّف كيف تمنحك تحكمًا ذكيًا في اتصالك بالإنترنت.

خاتمة: الأمان لم يعد ترفًا… بل سباقًا مع الزمن

إن VPN ما بعد التشفير الكمي ليس مجرد مصطلح تسويقي جديد، بل هو استجابة حقيقية لعصرٍ قادم سيُغيّر كل ما نعرفه عن التشفير والأمان.

في عالم يسير بسرعة البرق نحو الحوسبة الكمية، من الضروري أن نبدأ اليوم في بناء البنية التحتية التي ستحمينا غدًا.

الأمر لم يعد يتعلق فقط بسرعة الاتصال أو إخفاء الهوية، بل بحماية مستقبل بياناتنا بالكامل.